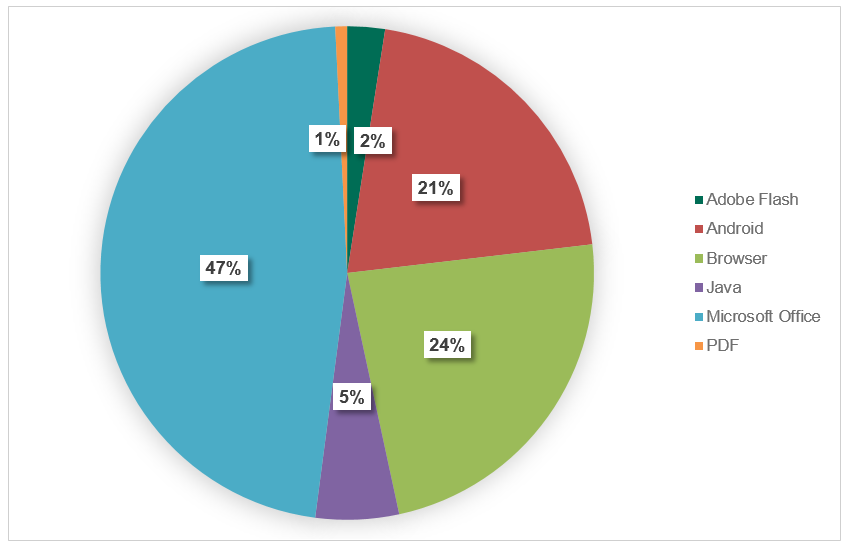

Numărul de utilizatori atacați cu documente Office infectate a crescut de peste 4 ori comparativ cu T1 2017. În numai trei luni, procentul acestora din totalul de exploit-uri folosite în atacuri, a ajuns să fie aproape 50%, ceea ce reprezintă dublul mediei deținute de Microsoft Office pe parcursul anului 2017.

Atacurile bazate pe exploit-uri sunt puternice, pentru că nu este nevoie de interacțiuni suplimentare cu utilizatorul și autorii pot să „livreze” discret codul periculos. Prin urmare, sunt foarte des folosite: atât de infractorii cibernetici în căutare de profit, cât și de atacatori complecși, sprijiniți de state.

Potrivit experților Kaspersky Lab, este posibil ca acesta să fie vârful unei tendințe pe termen lung, pentru că au fost identificate cel puțin 10 exploit-uri pentru Microsost Office folosite în perioada 2017-2018, comparativ cu două exploit-uri zero-day pentru Adobe Flash, în același interval.

Procentul acestuia din urmă, din exploit-urile folosite în atacuri, descrește, așa cum era de așteptat (reprezentând mai puțin de 3% în primul trimestru) – Adobe și Microsoft au făcut mari eforturi pentru ca Flash Player să nu mai fie așa de ușor de exploatat.

După ce infractorii află despre o vulnerabilitate, pregătesc un exploit. Apoi, de multe ori, folosesc phishing-ul ca vector de infectare, compromițând utilizatorii individuali și companiile prin intermediul unor e-mail-uri cu fișiere infectate. Mai mult, astfel de vectori de atac de phishing direcționat sunt discreți de obicei și folosiți adesea în atacuri direcționate complexe – au fost numeroase astfel de exemple în ultimele șase luni.

De exemplu, în toamna anului 2017, sistemele Kaspersky Lab de prevenție a exploit-urilor avansate au identificat un nou exploit Adobe Flash zero-day, folosit împotriva clienților noștri. Exploit-ul era trimis prin intermediul unui documente Microsoft Office, iar conținutul infectat era cea mai recentă versiune a malware-ului FinSpy. Analiza acestuia le-a permis cercetătorilor să lege atacul de un autor complex, cunoscut ca BlackOasis. În aceeași lună, experții Kaspersky Lab au publicat o analiză detaliată a СVE-2017-11826, o vulnerabilitate zero-day critică, folosită pentru a lansa atacuri direcționate asupra tuturor versiunilor de Microsoft Office. Exploit-ul pentru această vulnerabilitate este un document RTF conținând un document DOCX care folosește СVE-2017-11826 din Office Open XML. În fine, foarte recent, a fost publicată informația despre un zero-day pentru Internet Explorer, CVE-2018-8174. Această vulnerabilitate a fost utilizată și în atacuri direcționate.

Pentru a reduce riscurile, utilizatorii sunt sfătuiți:

- Să mențină programele instalate pe PC actualizate și să activeze funcția de update automat, dacă este disponibilă.

- De fiecare dacă când este posibil, să aleagă un furnizor de software care dovedește o abordare responsabilă față de orice vulnerabilitate. De asemenea, să verifice dacă furnizorul are un program propriu de bug bounty.

- Să folosească soluții de securitate eficiente, care au funcții speciale de protecție împotriva exploit-urilor, cum este Automatic Exploit Prevention.

- Să facă periodic un scan al sistemului, pentru a verifica dacă există probleme.

- Companiile ar trebui să folosească o soluție de securitate care are componente de prevenție a vulnerabilităților și a exploit-urilor și un management al patch-urilor, care elimină automat vulnerabilitățile și le rezolvă.