Cercetătorii Kaspersky Lab au descoperit un val de atacuri de spionaj cibernetic care vizează organizații diplomatice din Asia Centrală. Troianul, denumit Octopus, pretinde a fi o versiune a unui popular serviciu de mesagerie online și a atras utilizatorii, în contextul știrilor despre interzicerea Telegram în regiune. Odată instalat, Octopus le oferea atacatorilor acces de la distanță la computerele victimelor.

Atacatorii caută mereu noi tendințe de care să profite și își adaptează metodele la ele, pentru a pune în pericol informațiile private ale utilizatorilor și date sensibile, în toată lumea. În acest caz, presupusa interzicere a serviciului de mesagerie Telegram le-a permis autorilor să plănuiască atacuri folosind troianul Octopus, care să le ofere acces de la distanță la computerul unei victime.

Atacatorii caută mereu noi tendințe de care să profite și își adaptează metodele la ele, pentru a pune în pericol informațiile private ale utilizatorilor și date sensibile, în toată lumea. În acest caz, presupusa interzicere a serviciului de mesagerie Telegram le-a permis autorilor să plănuiască atacuri folosind troianul Octopus, care să le ofere acces de la distanță la computerul unei victime.

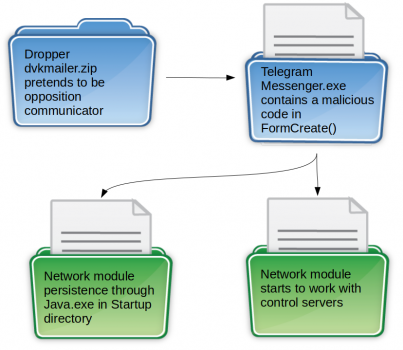

Autorii au trimis troianul Octopus sub forma unei arhive „deghizate” într-o variantă de Telegram messenger pentru partidele de opoziție din Kazahstan. Pachetul includea un simbol recognoscibil al unuia dintre partidele de opoziție din regiune, iar troianul era ascuns înăuntru. Odată activat, troianul le dădea atacatorilor posibilitatea să realizeze diverse operațiuni cu date pe computerul infectat, printre care: ștergere, blocare, modificare, copiere și descărcare. Astfel, atacatorii au reușit să își spioneze victimele, să fure date sensibile și să aibă acces în sisteme. Metoda are câteva asemănări cu grupul de spionaj cibernetic Zoo Park, în care malware-ul folosit replica o aplicație Telegram, pentru a-și spiona victimele.

Folosind algoritmii Kaspersky care recunosc similitudinile din cod, cercetătorii au descoperit că Octopus ar putea avea legături cu DustSquad – un atacator de spionaj cibernetic, vorbitor de limbă rusă, detectat anterior în foste țări URSS din Asia Centrală, precum și în Afganistan, începând cu 2014. În ultimii doi ani, cercetătorii au detectat patru campanii de-ale lor cu malware personalizat care viza atât utilizatori individuali, cât și entități diplomatice.

Pentru a reduce riscul atacurilor cibernetice complexe, specialiștii recomandă implementarea următoarelor măsuri:

- Educați-vă angajații în privința bunelor practici digitale și explicați-le cum să recunoască și să evite aplicații sau fișiere potențial periculoase. De exemplu, angajații nu ar trebui să descarce și să lanseze nicio aplicație sau programe din surse neverificate sau necunoscute.

- Folosiți o soluție de securitate eficientă cu funcție Application Control, care limitează capacitatea unei aplicații de a lansa sau accesa resurse ale sistemului critic.

- Implementați un set de soluții și tehnologii împotriva atacurilor direcționate. Acestea pot ajuta la detectarea activităților periculoase, la investigarea eficientă și la luarea de măsuri, în cazul atacurilor, blocându-le evoluția.

- Asigurați-vă că echipa de securitate a companiei are acces la o sursă de încredere de informații despre amenințările cibernetice.