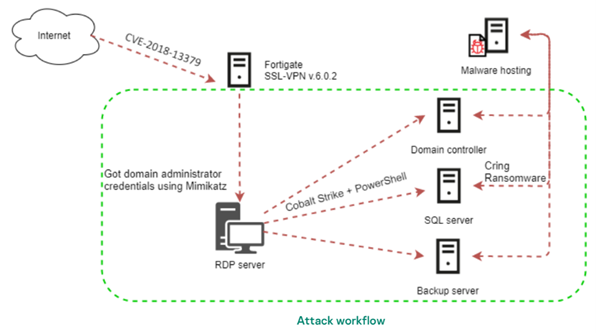

La începutul anului 2021, infractorii cibernetici au efectuat o serie de atacuri folosind ransomware-ul Cring. Aceste atacuri au fost menționate de Swisscom CSIRT, dar a rămas neclar modul în care ransomware-ul infectează rețeaua unei organizații. O anchetă de incident efectuată de experții Kaspersky ICS CERT la una dintre companiile atacate a dezvăluit că atacurile ransomware-ului Cring exploatează o vulnerabilitate din serverele VPN. Victimele acestor atacuri includ companii industriale din țările europene. În cel puțin un caz, un atac al ransomware-ului a dus la închiderea temporară a unui centru de producție.

În 2019, a devenit cunoscută vulnerabilitatea CVE-2018-13379 în serverele Fortigate VPN. Problema a fost constatată și reparată, însă nu toate dispozitivele au fost actualizate – iar din toamna anului 2020 au început să apară pe forumurile dark web oferte de achiziție a unei liste de adrese IP ale dispozitivelor vulnerabile conectate. Cu aceasta, un atacator neautentificat se poate conecta la aparat prin internet și poate accesa de la distanță fișierul sesiunii, care conține numele de utilizator și parola, date stocate într-un text necriptat.

Analiza realizată de experții Kaspersky ICS CERT a dezvăluit că, în seria atacurilor cu ransomware-ul Cring, atacatorul a exploatat vulnerabilitatea CVE-2018-13379 pentru a avea acces la rețeaua companiei.

Ancheta a arătat că, în urmă cu ceva timp, înainte de faza principală a operațiunii, atacatorii se conectaseră de test la gateway-ul VPN, pentru a se asigura că acreditările de utilizare furate pentru VPN erau încă valabile.

În ziua atacului, după ce au primit acces la primul sistem din rețeaua companiei, atacatorii au folosit aplicația Mimikatz pentru acel system, pentru a fura datele de cont ale utilizatorilor Windows care fuseseră conectați anterior la sistemul compromis.

Atacatorii au avut noroc să compromită chiar contul de administrator principal, după care au început să se răspândească către alte sisteme din rețeaua organizației, folosindu-se de faptul că administratorul avea drepturi de a accesa toate sistemele din rețea cu contul său.

După ce au făcut analizat situația și au obținut controlul sistemelor importante pentru operațiunile companiei industriale, atacatorii au descărcat și au lansat ransomware-ul Cring.

Potrivit experților, lipsa actualizărilor la soluția de securitate utilizată pe sistemele atacate a jucat, de asemenea, un rol cheie, împiedicând sistemul să detecteze și să blocheze amenințarea. De asemenea, trebuie remarcat faptul că unele componente ale soluției antivirus au fost dezactivate, reducând în continuare calitatea protecției.

Potrivit experților, lipsa actualizărilor la soluția de securitate utilizată pe sistemele atacate a jucat, de asemenea, un rol cheie, împiedicând sistemul să detecteze și să blocheze amenințarea. De asemenea, trebuie remarcat faptul că unele componente ale soluției antivirus au fost dezactivate, reducând în continuare calitatea protecției.

„Mai multe detalii ale atacului indică faptul că infractorii au analizat cu atenție infrastructura organizației vizate și și-au pregătit infrastructura proprie, dar și un set de instrumente, chiar pe baza informațiilor colectate în etapa de recunoaștere. De exemplu, serverul gazdă pentru malware-ul de pe care a fost descărcat ransomware-ul Cring a fost infiltrat prin adresa IP activată și a răspuns doar solicitărilor din mai multe țări europene. Scripturile atacatorilor au mascat activitatea malware-ului ca fiind o operațiune a soluției antivirus ale organizației și au oprit procesele desfășurate de serverele bazei de date (Microsoft SQL Server) și de sistemele de rezervă (Veeam) care erau utilizate pe sistemele selectate pentru criptare. O analiză a activității atacatorilor demonstrează că, pe baza rezultatelor obținute în etapa de recunoaștere efectuată în rețeaua organizației atacate, au ales să cripteze acele servere despre care atacatorii credeau că ar cauza cele mai mari daune operațiunilor companiei dacă ar fi pierdute”, spune Vyacheslav Kopeytsev, expert în securitate, ICS CERT la Kaspersky.

Citiți mai multe despre anchetă pe site-ul Kaspersky ICS CERT.

Pentru a menține sistemele protejate în fața acestei amenințări, experții Kaspersky recomandă:

• Actualizați firmware-ul VPN Gateway cu cele mai recente versiuni.

• Actualizați soluțiile de protecție la nivel endpoint și bazele lor de date, cu cele mai recente versiuni.

• Asigurați-vă că toate modulele de soluții de protecție la nivel endpoint sunt întotdeauna activate – așa cum recomandă furnizorul.

• Asigurați-vă că politica de director activ permite utilizatorilor să se conecteze doar la acele sisteme care le sunt necesare pentru a funcționa.

• Restricționați accesul VPN între facilități și închideți toate legăturile care nu sunt impuse de nevoile operaționale.

• Configurați sistemul de backup pentru a stoca copii de rezervă pe un server dedicat.

• Pentru a spori în continuare rezistența organizației la potențialele atacuri ransomware, luați în considerare implementarea soluțiilor de securitate de tip Endpoint Detection and Response, atât în rețelele IT, cât și în cele OT.

• Adaptarea serviciilor de detectare și răspuns gestionate pentru a obține acces imediat la cel mai înalt nivel de competențe și cunoștințe de la experți profesioniști în securitate poate fi, de asemenea, o idee bună.

• Folosiți protecție dedicată pentru procesele industriale. Kaspersky Industrial CyberSecurity protejează nodurile industriale și permite monitorizarea rețelei OT, astfel încât să dezvăluie și să oprească activitatea rău intenționată.